Lo scandalo Signal Gate è una lezione di cybersicurezza: non fate come lamministrazione Trump!

L'uso improprio di Signal da parte di alti funzionari USA ha esposto informazioni militari sensibili, sollevando interrogativi sulla gestione della sicurezza digitale. Quali lezioni possiamo trarre per proteggere i nostri dati personali?

di Andrea Bai pubblicata il 27 Marzo 2025, alle 16:10 nel canale SicurezzaSignal

Nei giorni scorsi, si è verificato un grave episodio di "malasicurezza" informatica che ha coinvolto i vertici del governo statunitense, portando sotto i riflettori l'app di messaggistica Signal e il suo utilizzo inappropriato per comunicazioni governative sensibili. Quanto accaduto è stato battezzato come "Signal Gate" e ha mostrato non solo gravi vulnerabilità nei protocolli di sicurezza adottati dall'amministrazione Trump, ma ha acceso anche un dibattito più ampio relativo all'uso di piattaforme commerciali per la condivisione di informazioni classificate. Ma andiamo con ordine e ripercorriamo la storia di Signal, le sue funzionalità e le caratteristiche di sicurezza, e le vicende del Signal Gate cercando di capire quali insegnamenti e spunti, anche nelle nostre sfere private, ci possa offrire questo episodio.

- Che cos'è Signal

- Chi sono i fondatori di Signal?

- Quali sono le principali funzionalità di Signal

- Signal e le sue caratteristiche di privacy e sicurezza

- Che cos'è il Signal Gate

- Chi è coinvolto nel Signal Gate?

- Perché Signal non è adatto per le comunicazioni governative statunitensi

- Signal Gate, quale lezione si può trarre?

Che cos'è Signal

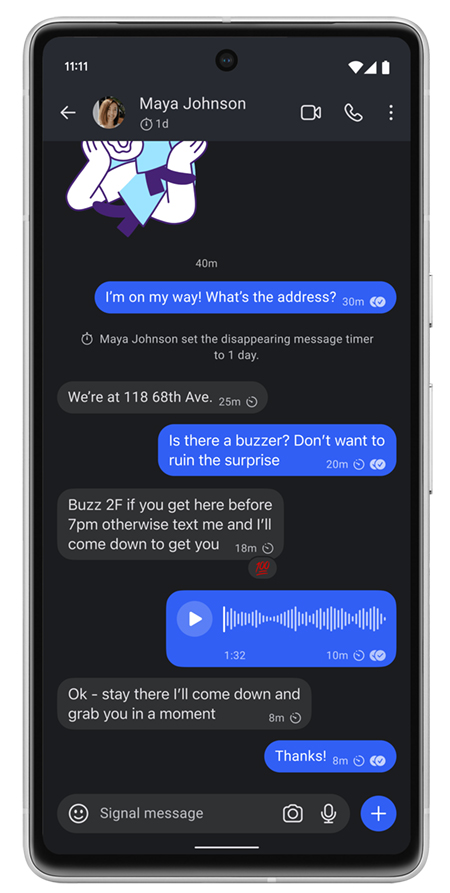

Signal è un'applicazione di messaggistica istantanea sviluppata dalla Signal Foundation, un'organizzazione non a scopo di lucro fondata nel 2018. L'app è disponibile per dispositivi Android, iOS e desktop (Windows, macOS e Linux) e offre un'ampia gamma di funzionalità di comunicazione protette da crittografia end-to-end.

Le origini di Signal risalgono al 2010, quando una società chiamata Whisper Systems lanciò due applicazioni separate per Android: TextSecure, che crittografava i messaggi di testo, e RedPhone, che faceva lo stesso per le chiamate vocali. Entrambe le applicazioni furono inizialmente sviluppate con l'obiettivo di garantire comunicazioni sicure e private agli utenti.

Nel novembre 2011, Whisper Systems venne acquisita da Twitter, che intendeva assumere uno dei fondatori, Moxie Marlinspike, per migliorare la sicurezza della propria piattaforma. Dopo l'acquisizione, le applicazioni furono temporaneamente rese indisponibili al pubblico, ma successivamente Twitter ne pubblicò il codice sorgente con licenza libera (GPLv3).

Il vero punto di svolta avvenne a luglio 2014, quando Open Whisper Systems (fondata da Marlinspike dopo aver lasciato Twitter) annunciò l'intenzione di unire le due applicazioni sotto il nome di Signal. Da quel momento, Signal ha continuato a evolversi, diventando una delle piattaforme di comunicazione crittografate più utilizzate al mondo, con oltre 2 milioni di utenti globali.

Chi sono i fondatori di Signal?

La storia di Signal è legata principalmente a due figure chiave: il già citato Moxie Marlinspike e Brian Acton. Marlinspike ha fondato Whisper Systems, startup creata insieme a Stuart Anderson nel 2010. Dopo l'acquisizione da parte di Twitter, Marlinspike vi lavorò per circa due anni, lasciando l'azienda nel gennaio 2013 per fondare Open Whisper Systems, un progetto open source collaborativo che proseguì i lavori di sviluppo su TextSecure e RedPhone, portando infine alla creazione di Signal come la conosciamo oggi.

Moxie Marlinspike

Marlinspike è stato il primo amministratore delegato della Signal Foundation, e ha sempre sottolineato l'importanza della natura non profit dell'organizzazione per garantirne l'integrità: Signal si basa interamente su donazioni, aspetto che secondo quanto ribadito da Marlinspike in un'intervista al New Yorker del 2020, permette di concentrarsi sui bisogni degli utenti invece che sull'urgenza di monetizzazione.

Quanto a Brian Acton, i lettori più attenti al panorama tecnologico lo avranno sicuramente riconosciuto come il co-fondatore di WhatsApp: dopo l'acquisizione da parte di Facebook della popolare app di messaggistica, Acton lasciò la società di Menlo Park nel 2017 per divergenze con Mark Zuckerberg, proprio in tema di privacy. Negli anni seguenti, con lo scandalo Cambridge Analytica, Acton si fece latore della polemica #DeleteFacebook, esortando il pubblico a cancellarsi dal social network.

Brian Acton

Marlinspike e Acton hanno annunciato l'istituzione di Signal Foundation il 21 febbraio 2018. Signal Foundation è un'organizzazione statunitense senza scopo di lucro con status di società 501(c)(3) secondo i termini della legge fiscale statunitense. Questa classificazione le consente di beneficiare dell'esenzione fiscale poiché rientra nella classificazione di società che opera "esclusivamente per scopi religiosi, caritatevoli, scientifici, letterari o educativi, per testare la sicurezza pubblica, per promuovere competizioni sportive amatoriali nazionali o internazionali o per prevenire la crudeltà verso bambini o animali".

Acton avviò la fondazione con un prestito iniziale di 50 milioni di dollari, che entro la fine del 2018 aumentò a 105 milioni. Questo prestito ha condizioni particolarmente favorevoli: non è garantito, ha un tasso di interesse dello 0% e dovrà essere restituito entro il 28 febbraio 2068. Attualmente, Acton ricopre il ruolo di presidente della Signal Foundation, una posizione distinta da quella di dirigente di Signal Messenger.

Quali sono le principali funzionalità di Signal

Signal consente agli utenti di scambiare messaggi privati e di gruppo, effettuare chiamate audio e video, condividere messaggi vocali, foto, video e documenti.

L'applicazione offre diverse funzionalità, tra cui: messaggi a scomparsa con timer personalizzabile, reazioni ai messaggi con emoji, personalizzazione dell'interfaccia, storie che scompaiono dopo 24 ore, invio di messaggi programmati (su Android), modifica dei messaggi già inviati, formattazione del testo.

Una caratteristica distintiva di Signal è stata la sua capacità, fino al 2023, di sostituire l'applicazione di sistema per SMS e MMS su dispositivi Android, offrendo un'unica interfaccia per tutte le comunicazioni testuali.

Signal e le sue caratteristiche di privacy e sicurezza

Privacy e sicurezza sono i due pilastri su cui si regge Signal e che l'hanno resa una delle app di messaggistica più affidabili, in particolare tra coloro che hanno bisogno di mantenere elevati standard di riservatezza nelle comunicazioni.

E' il protocollo di sicurezza proprietario "Signal Messaging Protocol" a

rappresentare le fondamenta delle caratteristiche di sicurezza e privacy

dell'app di messaggistica: si tratta di un algoritmo di crittografia

end-to-end che garantisce che le informazioni condivise (audio,

testo, documenti e video) siano scambiate in modo sicuro. In altri

termini, solo i due capi della comunicazione, mittente e destinatario,

possono accedere ai contenuti, che risultano indecifrabili per

chiunque altro, inclusi i server di Signal stessi.

Scendendo più nel tecnico, Signal

Messaging Protocol integra diverse tecnologie avanzate di crittografia:

- XEdDSA per la creazione e verifica di firme digitali compatibili con EdDSA

- X3DH (Extended Triple Diffie-Hellman) un protocollo per lo scambio di chiavi che stabilisce un segreto condiviso tra due parti che si autenticano reciprocamente sulla base di chiavi pubbliche

- PQXDH (Post-Quantum Extended Diffie-Hellman): una versione avanzata progettata per resistere anche agli attacchi di futuri computer quantistici

- Double Ratchet: un algoritmo che genera continuamente nuove chiavi per ogni messaggio, in modo che le chiavi precedenti non possano essere calcolate da quelle successive, proteggendo i messaggi anche in caso di compromissione delle chiavi di una delle parti

- Sesame: algoritmo per la gestione delle sessioni di crittografia in un contesto asincrono e multi-dispositivo

A maggio 2020, Signal ha introdotto un sistema di PIN che permette agli utenti di memorizzare sul server, in forma crittografata, il profilo, i contatti e le impostazioni dell'app, con l'obiettivo di usare tali informazioni nel caso sia necessario ripristinare un account, ad esempio nel caso in cui si cambiasse telefono o si dovesse reinstallare l'app.

L'Electronic Frontier Foundation ha inserito Signal nella sua guida all'autodifesa della sorveglianza da ottobre 2014, assegnando il massimo punteggio per messaggistica sicura il mese successivo. Nel 2016, un team indipendente di ricercatori delle università di Oxford, Queensland e McMaster ha condotto un'analisi approfondita del codice dell'app che non aveva individuato alcun bug o difetto.

Le capacità di sicurezza e riservatezza di Signal hanno ricevuto il plauso anche di Edward Snowden, che ne ha consigliato l'uso in varie occasioni. A marzo del 2017 Signal è stata approvata per le comunicazioni interne tra i senatori e lo staff del Senato Statunitense: vedremo poco oltre come questo si inserisca nel contesto del Signal Gate. A febbraio del 2020 la Commissione europea ha raccomandato al personale di utilizzare Signal per le comunicazioni interne, e a partire dal gennaio 2021 l'app di messaggistica è diventata il metodo di contatto principale per fornire "soffiate" in modo sicuro ai principali organi di informazione.

E' importante, però, considerare Signal non immune da potenziali vulnerabilità. Anzi, in passato ne sono state individuate alcune (CVE-2023-24069 e CVE-2023-24068) a carico del sistema di gestione dei file inviati tramite l'app, che risultavano essere memorizzati in modo non protetto e quindi potenzialmente manipolabili da terzi. Le vulnerabilità, tuttavia, richiederebbero un profondo livello di accesso locale al dispositivo per poter essere sfruttate con successo.

Va inoltre osservato che un recente rapporto di Google Threat Intelligence Group ha evidenziato una crescita da parte di attori di minaccia filorussi contro utenti di Signal sfruttando la funzionalità "dispositivi collegati" dell'app per indurre, tramite l'uso di QR Code dannosi, a collegare gli account a istanze di Signal controllate dagli aggressori.

Tuttavia al momento Signal resta una delle app di messaggistica più sicure disponibili con una robusta crittografia end-to-end per la quale, fino ad ora, non vi sono prove che sia stata compromessa o che qualcuno sia riuscito ad intercettare i messaggi in transito tra i due capi di una comunicazione.

Che cos'è il Signal Gate

"Signal Gate" è il nome con cui è stato battezzato un episodio avvenuto nei giorni scorsi, che in apertura abbiamo descritto come di "malasicurezza" in quanto ci riesce difficile classificarlo come un incidente di sicurezza vero e proprio, risultando più il frutto di azioni goffe e inopportune dei membri dell'amministrazione Trump che hanno utilizzato Signal per discutere i piani militari riguardanti un attacco contro i ribelli Houthi in Yemen.

L'episodio ha scosso l'opinione pubblica quando è emerso che il giornalista Jeffrey Goldberg, direttore della rivista The Atlantic, era stato aggiunto per errore alla chat di gruppo riservata, con la conseguente possibilità di accedere direttamente a dettagliate informazioni militari estremamente riservate nei giorni che hanno preceduto l'operazione militare del 15 marzo scorso. Di fatto Goldberg ha potuto assistere in tempo reale alla pianificazione dell'operazione e a precisi elementi come gli obiettivi dell'attacco, la tabella di marcia e il tipo di armamenti.

Goldberg, dopo aver contattato le autorità competenti per informarle di quanto accaduto, ha pubblicato un articolo sulla rivista da lui diretta rivelando alcuni contenuti della chat ma senza rendere note informazioni che avrebbero potuto compromettere la sicurezza nazionale. E' emerso, inoltre, che la chat riservata è stata configurata per eliminare automaticamente alcuni messaggi dopo 4 giorni dalla loro creazione, e i restanti dopo 7 giorni: si tratta di un'azione in netta violazione delle leggi federali sulla conservazione delle informazioni governative.

Chi è coinvolto nel Signal Gate?

Tra i partecipanti della chat, denominata "Houti", figurano il vicepresidente USA JD Vance, il Segretario di Stato Marco Rubio, il Segretario della Difesa Pete Hegseth, il Direttore della sicurezza nazionale Tulsi Gabbard, il Consigliere della Sicurezza nazionale Mike Waltz (l'effettivo responsabile dell'inclusione di Goldberg nella chat), il Direttore della CIA John Ratcliffe e il Segretario del Tesoro Scott Bessent.

Perché Signal non è adatto per le comunicazioni governative statunitensi

L'episodio ha quindi assunto i contorni di un vero e proprio scandalo, non solo per la goffaggine con cui l'amministazione Trump ha gestito la creazione della chat e l'inclusione persone che non avrebbero dovuto essere coinvolte, ma anche per il fatto che Signal, nonostante le comprovate e riconosciute funzionalità di privacy e sicurezza di cui abbiamo parlato poco sopra, non è adatta per le comunicazioni governative statunitensi ufficiali, e in particolare per quelle che hanno come oggetto informazioni classificate e sensibili.

E' l'Espionage Act del 1917 la legge federale statunitense che regola la gestione delle informazioni militari e prevede specifiche disposizioni che rendono reato la rimozione di informazioni "relative alla difesa nazionale" dal "loro luogo di custodia appropriato", anche in caso di grave negligenza. In altri termini anche una malagestione, un uso non appropriato o un abuso di informazioni classificate possono costituire un crimine.

La legge statunitense pone come requisito fondamentale per la protezione delle informazioni sensibili all'interno dell'ecosistema di sicurezza governativo che le comunicazioni ufficiali del governo e quelle presidenziali devono avvenire esclusivamente tramite l'uso di canali criptati governativi e non tramite strumenti commerciali. E più in generale questo genere di comunicazioni dovrebbe avvenire in un spazio fisicamente sicuro normalmente designati all'interno del Pentagono o come la Situation Room della Casa Bianca. Le norme richiedono inoltre che le comunicazioni governative sensibili avvengano in un luogo chiamato "Sensitive Compartmentalised Information Facility" in cui i telefoni cellulari sono di norma vietati. A ciò va aggiunto che la legge federale impone la registrazione e l'archivazione di tutte le comunicazioni rilevanti scambiate dagli organi di governo.

Oltre i requisiti strettamente legali, vi sono alcuni aspetti tecnici e pratici che rendono Signal non adatto per l'uso da parte delle istituzioni governative statunitensi nel trattare informazioni classificate. Il primo, di fatto scontato, è la mancanza di integrazione con le infrastrutture di sicurezza governative, con il conseguente rischio di creare potenziali falle nella gestione delle informazioni.

In secondo luogo, nonostante come già indicato in precedenza il protocollo di crittografia end-to-end di Signal sia ritenuto tra i più sicuri esistenti, a nulla ciò serve se i dispositivi su cui l'app è installata sono compromessi da malware o spyware che potrebbero leggere i messaggi prima ancora che vengano crittografati o subito dopo, quando vengono visualizzati sullo schermo. Questo rischio è ancor più concreto proprio per il fatto, come citato più sopra, che Signal è entrata nel mirino dei servizi segreti russi e di hacker ad essi collegati.

C'è poi una considerazione, appunto, pratica: l'interfaccia utente di Signal è quella di una comune app di messaggistica che rende facile l'aggiunta di persone ad una chat, aumentando il rischio di errore umano. Senza alcun meccanismo di autorizzazione e controllo per i partecipanti di una chat può accadere (com'è accaduto) che si verifichi l'aggiunta accidentale di individui estranei, con il rischio di fuoriuscita di informazioni altamente riservate.

In precedenza avevamo indicato che nel 2017 era stato autorizzato l'uso di Signal per i senatori americani e anche durante l'amministazione Biden alcuni funzionari hanno ottenuto il permesso di installare e usare Signal sui telefoni in dotazione. In questi casi però è stata data specifica istruzione di utilizzare l'app in maniera estremamente responsabile e in nessun caso per lo scambio di informazioni classificate. Nel concreto Signal era prevalentemente utilizzata per lo scambio dei "tipper", il nome con cui nelle istituzioni governative statunitensi si indicano quei brevi messaggi per notificare a qualcuno di controllare la propria casella di posta elettronica sicura per leggere un messaggio classificato.

Signal Gate, quale lezione si può trarre?

L'episodio ha, com'è facile comprendere, sollevato gravissime preoccupazioni per quanto riguarda la sicurezza nazionale. Non ci occuperemo qui delle implicazioni legali o delle conseguenze politiche: la nostra attenzione è rivolta al tema della sicurezza: nel caso specifico l'uso di Signal, come ormai abbiamo capito, ha rappresentato un rischio particolarmente serio per la sicurezza nazionale statunitense per varie ragioni, alcune già toccate in precedenza: vulnerabilità a compromissioni da parte di attori stranieri, esposizione di informazioni sensibili con la messa a rischio non solo dell'operazione ma anche delle forze coinvolte sul campo, mancanza di tracciabilità dovuta alla funzione di autodistruzione dei messaggi.

Quanto accaduto offre uno spunto interessante per riflettere sulle buone pratiche di gestione della sicurezza digitale anche per l'utente finale, quando si trova a proteggere un asset di valore. Ribadiamo un concetto che abbiamo espresso varie volte sulle pagine di Hardware Upgrade: la sicurezza non è un prodotto o un traguardo, ma un processo dinamico che richiede continuo adattamento e in cui, purtroppo, l'anello più debole è rappresentato dall'essere umano. Questo richiama due aspetti fondamentali da tenere presente quando si parla di sicurezza informatica: l'equilibrio tra comodità e protezione e la centralità della formazione umana a vantaggio di una maggior consapevolezza.

La tentazione di privilegiare la comodità e la rapidità operativa è comune e ne abbiamo fatto tutti esperienza in un modo o nell'altro: l'uso di password deboli o ripetute, il salvataggio automatico delle credenziali nei browser, o la connessione a reti Wi-Fi pubbliche non protette sono esempi di pratiche che semplificano l'operatività, ma possono esporre a rischi anche gravi. La protezione di dati sensibili e asset di valore impone una precedenza alla sicurezza a scapito della comodità, contrariamente a quanto avvenuto con il caso Signal Gate: i funzionari statunitensi hanno preferito utilizzare un mezzo più agile e più comodo invece di rispettare le precise, e sicuramente più macchinose, procedure definite dai protocolli e dalla legge. Il risultato è sotto gli occhi di tutti.

Gli strumenti sono importanti, ma il loro uso corretto ed appropriato lo è ancora di più. Come dicevamo l'anello più debole della catena è il fattore umano: la stragrande maggioranza degli incidenti di sicurezza informatica hanno origine da un errore, dimostrando come la consapevolezza sia un pilastro fondamentale. Un concetto che vale tanto per l'utente aziendale quanto per l'utente privato: se per il primo si parla di formazione (che in azienda dovrebbe andare oltre il mero corso teorico e integrare simulazioni ed esercitazioni pratiche su scenari reali) per il secondo si tratta più di una volontà di approfondire quali siano i principi fondamentali di una valida postura di sicurezza, volta a minimizzare per quanto possibile il rischio di cadere vittima di un incidente o, per dirla in termini più appropriati, "ridurre la superficie di attacco".

Chiaramente nel contesto della nostra vita privata difficilmente ci troveremo a proteggere informazioni dello stesso valore dei dettagli di un'operazione militare del più grande esercito del mondo, ma il caso Signal Gate è esemplificativo di come non conoscere quali possano essere le minacce alla sicurezza delle informazioni e da quali parti possano arrivare è il primo passo falso che può portare a gravi conseguenze. I funzionari del governo USA avrebbero dovuto saperlo, ma i fatti hanno dimostrato il contrario: allo stesso modo se siamo ignari di pericoli, minacce e possibili conseguenze non possiamo nemmeno sapere come proteggerci e quali strumenti utilizzare allo scopo. In ciò è fondamentale valutare il livello di valore dell'asset che stiamo proteggendo, e adottare un livello di sicurezza proporzionato: misure più robuste per la protezione, ad esempio, di dati personali o finanziari, rispetto alla sicurezza di comunicazioni quotidiane meno sensibili.

Un aspetto particolarmente grave del Signal Gate è la mancata separazione degli ambienti operativi, in violazione anche dell'Espionage Act. Possiamo trarre uno spunto anche da questo: come utenti finali dovremmo prediligere l'uso di dispositivi o account dedicati quando ci troviamo a trattare informazioni sensibili, come dati personali importanti o dettagli quali i numeri di carta di credito o le credenziali degli account bancari.

Ancora: l'errore umano che ha portato all'inclusione accidentale di Goldberg nella chat riservata mostra quanto sia importante implementare processi di verifica e controllo. Anche nella sfera della vita privata e professionale, è utile adottare l'abitudine di verificare sempre i destinatari delle comunicazioni sensibili e controllare regolarmente le impostazioni di privacy e sicurezza dei propri account, così come la presenza di eventuali attività sospette.

Infine le maldestre modalità di gestione dell'accaduto da parte dell'amministrazione Trump, che dapprima ha negato l'accaduto e successivamente, con la pubblicazione dei un secondo articolo su The Atlantic, si è trovata nella condizione di dover rimettere tuorli e albumi nel loro guscio, dimostrano la necessità di definire piani di risposta agli incidenti. Anche nel nostro piccolo: delineare procedure chiare su come agire in caso di perdita o furto di un dispositivo, violazione di un account o di furto d'identità.

Signal Gate ci ricorda come la sicurezza digitale sia una responsabilità condivisa che richiede un impegno continuo: declinando questo nella sfera privata, l'insegnamento che possiamo trarre è quello di adottare un approccio proattivo alla sicurezza digitale, considerandola come parte integrante della propria vita invece che un fastidio o un optional. La pervasione di smartphone, social network e servizi connessi è tale da non permetterci più di considerare "il digitale" come qualcosa di accessorio alla nostra vita: ne è ormai parte, e una parte anche particolarmente ingombrante e tale da rendere ormai quasi anacronistica la separazione tra sicurezza fisica e sicurezza digitale. Sono due facce della stessa medaglia: dopotutto fin da piccoli abbiamo imparato a guardare da entrambi i sensi di marcia prima di attraversare la strada e a non "accettare caramelle dagli sconosciuti".

Lenovo ThinkPad X9-14 Aura Edition: leggero e sottile per i professionisti

Lenovo ThinkPad X9-14 Aura Edition: leggero e sottile per i professionisti REDMAGIC 10 Air: potenza da gaming in un corpo leggero e moderno. Recensione

REDMAGIC 10 Air: potenza da gaming in un corpo leggero e moderno. Recensione Insta360 X5: è sempre la regina delle action cam a 360 gradi. Recensione

Insta360 X5: è sempre la regina delle action cam a 360 gradi. Recensione Intel: il nuovo CEO annuncia azioni forti, ma per ora nessun licenziamento di massa

Intel: il nuovo CEO annuncia azioni forti, ma per ora nessun licenziamento di massa La missione Shenzhou-20 ha effettuato il docking con la stazione spaziale cinese Tiangong

La missione Shenzhou-20 ha effettuato il docking con la stazione spaziale cinese Tiangong Xbox Cloud Gaming arriva sulle TV LG: verifica se il tuo televisore è compatibile

Xbox Cloud Gaming arriva sulle TV LG: verifica se il tuo televisore è compatibile Stellantis: batterie allo stato solido in arrivo il prossimo anno, ricarica in 18 minuti

Stellantis: batterie allo stato solido in arrivo il prossimo anno, ricarica in 18 minuti Effetto dazi, Logitech alza i prezzi fino al 25% negli USA: non è la sola tra aumenti e fuga

Effetto dazi, Logitech alza i prezzi fino al 25% negli USA: non è la sola tra aumenti e fuga Fondazione Carisbo entra in BI-REX. Obiettivo: accelerare e incubare startup

Fondazione Carisbo entra in BI-REX. Obiettivo: accelerare e incubare startup Dal 20 giugno 2025 arriva l'eco-label UE su smartphone e tablet: cosa cambia per i consumatori e venditori

Dal 20 giugno 2025 arriva l'eco-label UE su smartphone e tablet: cosa cambia per i consumatori e venditori Ionity installerà le prime colonnine Megawatt dell'italiana Alpitronic

Ionity installerà le prime colonnine Megawatt dell'italiana Alpitronic Realme GT7 ufficiale: specifiche da top di gamma a un prezzo super competitivo

Realme GT7 ufficiale: specifiche da top di gamma a un prezzo super competitivo Firefly arriva in Europa: si parte da 23.500 euro

Firefly arriva in Europa: si parte da 23.500 euro GeForce RTX 50: se avete acquistato una Gigabyte, controllate che il gel termico non stia colando

GeForce RTX 50: se avete acquistato una Gigabyte, controllate che il gel termico non stia colando 11 bit studios ha annunciato Frostpunk 1886: un remake in UE5 che andrà oltre la grafica

11 bit studios ha annunciato Frostpunk 1886: un remake in UE5 che andrà oltre la grafica Con NUS Enterprise Volume Agreement Nutanix semplifica la gestione di grandi volumi di dati

Con NUS Enterprise Volume Agreement Nutanix semplifica la gestione di grandi volumi di dati  STMicroelectronics: risultati in calo nel primo trimestre 2025, ma il CEO resta fiducioso nella ripresa

STMicroelectronics: risultati in calo nel primo trimestre 2025, ma il CEO resta fiducioso nella ripresa

25 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infosmentite, attacchi, rumore.

qualsiasi cosa pur di non dire "si, abbiamo fatto una c@zz@t@".

la "colpa" è sempre di altri.

schifo assoluto.

Peggio. Secondo le dichiarazioni (vere o meno non è ancora dato di saperlo) il numero del giornalista era stato segnato sotto altro nome. Praticamente Jessico Calcetto, ecco.

Rido per non piangere, eh !

https://www.corriere.it/esteri/25_marzo_27/si-allarga-lo-scandalo-signal-online-cellulari-e-password-del-capo-del-pentagono-e-di-ministri-di-trump-cfe55152-520d-4c97-8e63-bde9e5de8xlk.shtml

Dell'amministrazione Trump, vorrai dire.

Si.. ho corretto, grazie!

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".